"蠕虫"相关数据

更新时间:2022-06-21本文深入解析了永恒之蓝勒索蠕虫攻击的演变,并回答了以下几个问题:永恒之蓝(WannaCry)勒索蠕虫究竟是如何在全球进行攻击的? 期间出现了哪几个高峰?

永恒之蓝(WanaCry)勒索蠕虫分析本文深入解析了永恒之蓝勒索蠕虫攻击的演变,并回答了以下几个问题:永恒之蓝(WannaCry)勒索蠕虫究竟是如何在全球进行攻击的? 期间出现了哪几个高峰?2017年发布时间:2021-04-07

永恒之蓝(WanaCry)勒索蠕虫分析本文深入解析了永恒之蓝勒索蠕虫攻击的演变,并回答了以下几个问题:永恒之蓝(WannaCry)勒索蠕虫究竟是如何在全球进行攻击的? 期间出现了哪几个高峰?2017年发布时间:2021-04-07 关于大型机构防范“永恒之蓝”勒索蠕虫攻击的建议大型机构针对永恒之蓝勒索蠕虫的应急防范措施,应从DMZ非军事化隔离区、生产区域、办公区域、互联网边界的网络边界的网络和和终端层面全面做好紧急抑制工作,为切实避免“永恒之蓝”勒索蠕虫对业务系统和办公终端带来影响,建议通过集中管控的方式对防护策略进行统一下发和管理,并介绍了隐患根除方法和业务恢复建议。2017年发布时间:2021-04-07

关于大型机构防范“永恒之蓝”勒索蠕虫攻击的建议大型机构针对永恒之蓝勒索蠕虫的应急防范措施,应从DMZ非军事化隔离区、生产区域、办公区域、互联网边界的网络边界的网络和和终端层面全面做好紧急抑制工作,为切实避免“永恒之蓝”勒索蠕虫对业务系统和办公终端带来影响,建议通过集中管控的方式对防护策略进行统一下发和管理,并介绍了隐患根除方法和业务恢复建议。2017年发布时间:2021-04-07 永恒之蓝勒索蠕虫应急响应调研分析报告2017年5月,影响全球的永恒之蓝勒索蠕虫(Wannacry)大规模爆发后,有两个重要问题一直让很多我国政企机构管理者和安全从业者感到困惑:一个是内网穿透问题,一个是同业差距问题。2017年发布时间:2021-04-07

永恒之蓝勒索蠕虫应急响应调研分析报告2017年5月,影响全球的永恒之蓝勒索蠕虫(Wannacry)大规模爆发后,有两个重要问题一直让很多我国政企机构管理者和安全从业者感到困惑:一个是内网穿透问题,一个是同业差距问题。2017年发布时间:2021-04-07 2021年度抗蠕虫药行业人力资源效能分析报告(市场招聘用工)本次薪酬调研,薪酬网制定了周密的调查方案,凭借薪酬网便捷高效的在线调研系统,丰富的调查经验与专业的顾问团队;依托网站深厚的数据来源、庞大的客户群体,为企业提供高价值的人力资源深度研究报告。2021年发布时间:2022-06-07

2021年度抗蠕虫药行业人力资源效能分析报告(市场招聘用工)本次薪酬调研,薪酬网制定了周密的调查方案,凭借薪酬网便捷高效的在线调研系统,丰富的调查经验与专业的顾问团队;依托网站深厚的数据来源、庞大的客户群体,为企业提供高价值的人力资源深度研究报告。2021年发布时间:2022-06-07 360针对“永恒之蓝”攻击紧急处置手册本文从隔离网主机、核心网络设备、互联网主机的应急处置的操作指南,对360针对“永恒之蓝”攻击紧急处置手册进行了全面解析。2017年发布时间:2021-04-07

360针对“永恒之蓝”攻击紧急处置手册本文从隔离网主机、核心网络设备、互联网主机的应急处置的操作指南,对360针对“永恒之蓝”攻击紧急处置手册进行了全面解析。2017年发布时间:2021-04-07 2019年1月政企终端安全态势分析报告本报告是“360终端安全实验室”定期发布的针对政企网络终端的安全态势分析报告。报告数据来自360企业安全公有云安全监测数据。报告以勒索病毒、漏洞利用、蠕虫病毒为主要研究对象,以每日感染病毒的终端为基本单位,通过对政企终端感染病毒情况的分析,帮助客户更清晰地看见风险态势,为安全决策提供更有力的参考依据。2019年发布时间:2019-06-11

2019年1月政企终端安全态势分析报告本报告是“360终端安全实验室”定期发布的针对政企网络终端的安全态势分析报告。报告数据来自360企业安全公有云安全监测数据。报告以勒索病毒、漏洞利用、蠕虫病毒为主要研究对象,以每日感染病毒的终端为基本单位,通过对政企终端感染病毒情况的分析,帮助客户更清晰地看见风险态势,为安全决策提供更有力的参考依据。2019年发布时间:2019-06-11 2021-2025年中国电容器老化和测试设备行业成本领先战略制定与实施研究报告本报告在大量周密的市场调研基础上,依据国家统计局、相关行业协会及专业研究单位等公布和提供的大量数据,采用多种研究方法,结合盛世华研监测数据及知识体系,对行业发展进行详细的阐述和深入的分析,并在此基础上提出企业未来发展战略、市场竞争战略等实战研究成果,为企业在未来发展战略、投资布局等提供可参考的路径与方向。2021-2025年发布时间:2022-06-21

2021-2025年中国电容器老化和测试设备行业成本领先战略制定与实施研究报告本报告在大量周密的市场调研基础上,依据国家统计局、相关行业协会及专业研究单位等公布和提供的大量数据,采用多种研究方法,结合盛世华研监测数据及知识体系,对行业发展进行详细的阐述和深入的分析,并在此基础上提出企业未来发展战略、市场竞争战略等实战研究成果,为企业在未来发展战略、投资布局等提供可参考的路径与方向。2021-2025年发布时间:2022-06-21 安全客2017年第二季季刊2017年5月12日爆发的“WannaCry”勒索蠕虫在短短数天内横扫150多个国家,感染了包括隔离网络在内的200万到300万台电脑,造成60-80亿美元的损失,我国某政府机构的内网有大量电脑被感染导致部分地区公众服务暂停,某能源企业的加油站网络也被感染导致超过1000个加油站回到现金加油时代。2017年发布时间:2021-04-08

安全客2017年第二季季刊2017年5月12日爆发的“WannaCry”勒索蠕虫在短短数天内横扫150多个国家,感染了包括隔离网络在内的200万到300万台电脑,造成60-80亿美元的损失,我国某政府机构的内网有大量电脑被感染导致部分地区公众服务暂停,某能源企业的加油站网络也被感染导致超过1000个加油站回到现金加油时代。2017年发布时间:2021-04-08 勒索病毒应急响应自救手册(网络安全)政企机构遭遇网络安全事件时,如果及时采取必要的自救措施,就能阻止损失扩大,为等待专业救援争取时间。自2017年5月WannaCry(永恒之蓝勒索蠕虫)大规模爆发以来,勒索病毒已成为对政企机构和网民直接威胁最大的一类木马病毒。近期爆发的Globelmposter、GandCrab、Crysis等勒索病毒,攻击者更是将攻击的矛头对准企业服务器,并形成产业化;而且勒索病毒的质量和数量的不断攀升,已经成为政企机构面临的最大的网络威胁之一。2019年发布时间:2019-06-11

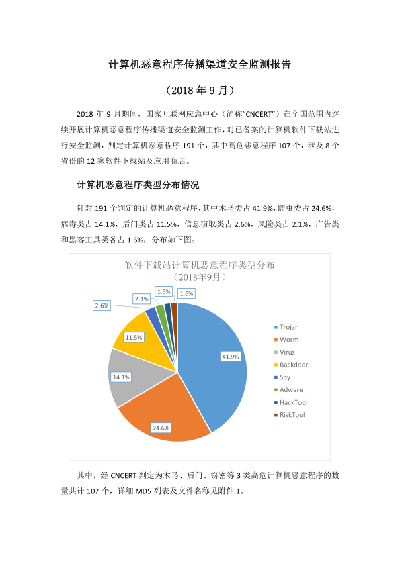

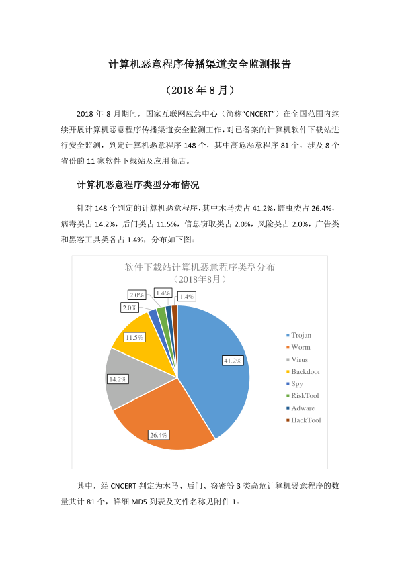

勒索病毒应急响应自救手册(网络安全)政企机构遭遇网络安全事件时,如果及时采取必要的自救措施,就能阻止损失扩大,为等待专业救援争取时间。自2017年5月WannaCry(永恒之蓝勒索蠕虫)大规模爆发以来,勒索病毒已成为对政企机构和网民直接威胁最大的一类木马病毒。近期爆发的Globelmposter、GandCrab、Crysis等勒索病毒,攻击者更是将攻击的矛头对准企业服务器,并形成产业化;而且勒索病毒的质量和数量的不断攀升,已经成为政企机构面临的最大的网络威胁之一。2019年发布时间:2019-06-11 2018年9月计算机恶意程序传播渠道安全监测报告2018年9月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序191个,其中高危恶意程序107个,涉及8个省份的12家软件下载站及应用商店。针对191个判定的计算机恶意程序,其中木马类占41.9%,蠕虫类占24.6%,病毒类占14.1%,后门类占11.5%,信息窃取类占2.6%,风险类占2.1%,广告类和黑客工具类各占1.6%。2018年发布时间:2021-06-29

2018年9月计算机恶意程序传播渠道安全监测报告2018年9月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序191个,其中高危恶意程序107个,涉及8个省份的12家软件下载站及应用商店。针对191个判定的计算机恶意程序,其中木马类占41.9%,蠕虫类占24.6%,病毒类占14.1%,后门类占11.5%,信息窃取类占2.6%,风险类占2.1%,广告类和黑客工具类各占1.6%。2018年发布时间:2021-06-29 2018年12月计算机恶意程序传播渠道安全监测报告2018年12月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序291个,其中高危恶意程序160个,涉及9个省份的16家软件下载站及应用商店。针对291个判定的计算机恶意程序,其中木马类占46.7%,蠕虫类占23.0%,病毒类占17.2%,后门类占6.5%,广告类占2.1%,信息窃取类和风险类各占1.7%,黑客工具类占1.0%。2018年发布时间:2021-06-29

2018年12月计算机恶意程序传播渠道安全监测报告2018年12月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序291个,其中高危恶意程序160个,涉及9个省份的16家软件下载站及应用商店。针对291个判定的计算机恶意程序,其中木马类占46.7%,蠕虫类占23.0%,病毒类占17.2%,后门类占6.5%,广告类占2.1%,信息窃取类和风险类各占1.7%,黑客工具类占1.0%。2018年发布时间:2021-06-29 2018年11月计算机恶意程序传播渠道安全监测报告2018年11月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序206个,其中高危恶意程序94个,涉及8个省份的13家软件下载站及应用商店。针对206个判定的计算机恶意程序,其中木马类占35%,蠕虫类占27%,病毒类占18%,后门类占9%,黑客工具类占6%,风险类和广告类各占2%,信息窃取类占1%。2018年发布时间:2021-06-29

2018年11月计算机恶意程序传播渠道安全监测报告2018年11月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序206个,其中高危恶意程序94个,涉及8个省份的13家软件下载站及应用商店。针对206个判定的计算机恶意程序,其中木马类占35%,蠕虫类占27%,病毒类占18%,后门类占9%,黑客工具类占6%,风险类和广告类各占2%,信息窃取类占1%。2018年发布时间:2021-06-29 2019年1月计算机恶意程序传播渠道安全监测报告2019年1月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序303个,其中高危恶意程序175个,涉及9个省份的16家软件下载站及应用商店。针对303个判定的计算机恶意程序,其中木马类占49.5%,蠕虫类占21.1%,病毒类占15.5%,后门类占6.6%,广告类占2.3%,信息窃取类占2.0%,风险类各占1.7%,黑客工具类占1.3%。2019年发布时间:2021-06-29

2019年1月计算机恶意程序传播渠道安全监测报告2019年1月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序303个,其中高危恶意程序175个,涉及9个省份的16家软件下载站及应用商店。针对303个判定的计算机恶意程序,其中木马类占49.5%,蠕虫类占21.1%,病毒类占15.5%,后门类占6.6%,广告类占2.3%,信息窃取类占2.0%,风险类各占1.7%,黑客工具类占1.3%。2019年发布时间:2021-06-29 2018年10月计算机恶意程序传播渠道安全监测报告2018年10月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序208个,其中高危恶意程序139个,涉及8个省份的11家软件下载站及应用商店。一、计算机恶意程序类型分布情况针对208个判定的计算机恶意程序,其中木马类占55.3%,蠕虫类占25.0%,后门类占9.6%,风险类和广告类各占2.9%,黑客工具类占2.4%,信息窃取类占1.9%。2018年发布时间:2021-06-29

2018年10月计算机恶意程序传播渠道安全监测报告2018年10月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序208个,其中高危恶意程序139个,涉及8个省份的11家软件下载站及应用商店。一、计算机恶意程序类型分布情况针对208个判定的计算机恶意程序,其中木马类占55.3%,蠕虫类占25.0%,后门类占9.6%,风险类和广告类各占2.9%,黑客工具类占2.4%,信息窃取类占1.9%。2018年发布时间:2021-06-29 2019年8月计算机恶意程序传播渠道安全监测报告2019年8月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序782个,其中高危恶意程序432个,涉及6个省份的6家软件下载站及应用商店。一、计算机恶意程序类型分布情况针对782个判定的计算机恶意程序,其中木马类占45.5%,蠕虫类占22.0%,病毒类占17.3%,后门类占7.2%,信息窃取类占2.6%,广告类占2.0%,风险类各占2.0%,黑客工具类占1.4%,分布如下图。2019年发布时间:2021-06-29

2019年8月计算机恶意程序传播渠道安全监测报告2019年8月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序782个,其中高危恶意程序432个,涉及6个省份的6家软件下载站及应用商店。一、计算机恶意程序类型分布情况针对782个判定的计算机恶意程序,其中木马类占45.5%,蠕虫类占22.0%,病毒类占17.3%,后门类占7.2%,信息窃取类占2.6%,广告类占2.0%,风险类各占2.0%,黑客工具类占1.4%,分布如下图。2019年发布时间:2021-06-29 2018年8月计算机恶意程序传播渠道安全监测报告2018年8月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序148个,其中高危恶意程序81个,涉及8个省份的11家软件下载站及应用商店。计算机恶意程序类型分布情况针对148个判定的计算机恶意程序,其中木马类占41.2%,蠕虫类占26.4%,病毒类占14.2%,后门类占11.5%,信息窃取类占2.0%,风险类占2.0%,广告类和黑客工具类各占1.4%。2018年发布时间:2021-06-29

2018年8月计算机恶意程序传播渠道安全监测报告2018年8月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序148个,其中高危恶意程序81个,涉及8个省份的11家软件下载站及应用商店。计算机恶意程序类型分布情况针对148个判定的计算机恶意程序,其中木马类占41.2%,蠕虫类占26.4%,病毒类占14.2%,后门类占11.5%,信息窃取类占2.0%,风险类占2.0%,广告类和黑客工具类各占1.4%。2018年发布时间:2021-06-29 2018年7月计算机恶意程序传播渠道安全监测报告2018年7月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序108个,其中高危恶意程序66个,涉及7家软件下载站及应用商店。计算机恶意程序类型分布情况针对108个判定的计算机恶意程序,其中木马类占53.7%,病毒类占17.6%,蠕虫类占11.1%,广告类占5.6%,信息窃取类占4.6%,风险类占3.7%,后门类各占2.8%,黑客工具类占0.9%,分布如下图。2018年发布时间:2021-06-29

2018年7月计算机恶意程序传播渠道安全监测报告2018年7月期间,国家互联网应急中心(简称“CNCERT”)在全国范围内继续开展计算机恶意程序传播渠道安全监测工作,对已备案的计算机软件下载站进行安全监测,判定计算机恶意程序108个,其中高危恶意程序66个,涉及7家软件下载站及应用商店。计算机恶意程序类型分布情况针对108个判定的计算机恶意程序,其中木马类占53.7%,病毒类占17.6%,蠕虫类占11.1%,广告类占5.6%,信息窃取类占4.6%,风险类占3.7%,后门类各占2.8%,黑客工具类占0.9%,分布如下图。2018年发布时间:2021-06-29 洋葱狗(APT-C-03)交通能源的觊觎者-潜伏3年的定向攻击威胁360天眼实验室的追日团队日前披露称,一个名为“洋葱狗”(OnionDog)的黑客组织长期对亚洲国家的能源、交通等基础行业进行网络渗透和情报窃取,根据大数据关联分析,“洋葱狗”的首次活动可追溯到2013年10月,之后两年仅在7月底至9月初之间活动,木马自身设定的生命周期平均只有15天,具有鲜明的组织性和目的性。“洋葱狗”恶意程序利用了朝鲜语系国家流行办公软件Hangul的漏洞传播,并通过USB蠕虫摆渡攻击隔离网目标。此外,“洋葱狗”还使用了暗网网桥(Onion City)通信,借此无需洋葱浏览器就可直接访问暗网中的域名,使其真实身份隐蔽在完全匿名的Tor网络里。2016年发布时间:2021-04-07

洋葱狗(APT-C-03)交通能源的觊觎者-潜伏3年的定向攻击威胁360天眼实验室的追日团队日前披露称,一个名为“洋葱狗”(OnionDog)的黑客组织长期对亚洲国家的能源、交通等基础行业进行网络渗透和情报窃取,根据大数据关联分析,“洋葱狗”的首次活动可追溯到2013年10月,之后两年仅在7月底至9月初之间活动,木马自身设定的生命周期平均只有15天,具有鲜明的组织性和目的性。“洋葱狗”恶意程序利用了朝鲜语系国家流行办公软件Hangul的漏洞传播,并通过USB蠕虫摆渡攻击隔离网目标。此外,“洋葱狗”还使用了暗网网桥(Onion City)通信,借此无需洋葱浏览器就可直接访问暗网中的域名,使其真实身份隐蔽在完全匿名的Tor网络里。2016年发布时间:2021-04-07 2021上半年勒索病毒趋势报告及防护方案建议2017年5月12日,WannaCry勒索病毒通过MS17-010漏洞在全球范围爆发,形成一场影响全球的蠕虫病毒风暴。伴随当前AI、物联网、区块链、工业物联网等新技术的飞速发展,以及各类加密数字货币在全球市场持续火爆,勒索病毒也持续高发,很多全球知名企业都曾因勒索病毒导致经济和声誉损失。勒索病毒也因此已成为近年来网络安全主要的威胁之一。事实上,勒索病毒最早可追溯到1989年,哈佛大学学生约瑟夫·L·波普编写一款电脑病毒-AIDS木马。这款木马的传输方式和加密手段包括支付赎金的方式都相对简单仅零星发生,被归纳在恶作剧攻击并未构成较大威胁,但这一病毒的出现可以说打开了勒索病毒的潘多拉魔盒,自此勒索病毒如鬼魅一般,频繁将魔爪伸向企业及个人用户。2021年发布时间:2021-06-15

2021上半年勒索病毒趋势报告及防护方案建议2017年5月12日,WannaCry勒索病毒通过MS17-010漏洞在全球范围爆发,形成一场影响全球的蠕虫病毒风暴。伴随当前AI、物联网、区块链、工业物联网等新技术的飞速发展,以及各类加密数字货币在全球市场持续火爆,勒索病毒也持续高发,很多全球知名企业都曾因勒索病毒导致经济和声誉损失。勒索病毒也因此已成为近年来网络安全主要的威胁之一。事实上,勒索病毒最早可追溯到1989年,哈佛大学学生约瑟夫·L·波普编写一款电脑病毒-AIDS木马。这款木马的传输方式和加密手段包括支付赎金的方式都相对简单仅零星发生,被归纳在恶作剧攻击并未构成较大威胁,但这一病毒的出现可以说打开了勒索病毒的潘多拉魔盒,自此勒索病毒如鬼魅一般,频繁将魔爪伸向企业及个人用户。2021年发布时间:2021-06-15 CC2007年上半年网络安全工作报告虽然2007年上半年整体安全态势平稳,但各类安全事件数量较之以往均有明显增幅。随着网络用户和网络资源的大量增加,以及各种系统漏洞的大量存在和不断发现,使得网络安全问题变得更加错综复杂。加之网络攻击行为日趋复杂,各种方法相互融合,使得网络安全防御更加困难。根据2007年上半年的监测与分析,预计2007年下半年发生大规模网络安全事件的可能性比较小。WindowsVista系统的日益推广将减少利用微软操作系统漏洞进行蠕虫传播的可能性。然而针对Web浏览器和网络应用的漏洞,尤其是P2P下载软件、即时聊天工具等新型网络应用的安全攻击将会增多。以敲诈勒索、僵尸网络、间谍软件为代表的恶意代码,以及网络仿冒、网址嫁接、网络劫持等在线身份窃取类安全事件将会不断增加,网站被篡改事件数量递增的趋势仍将持续。总之,以获利为主要目的的攻击行为将长期存在,小规模的僵尸网络将成为主流攻击手段持续发展,这些问题会导致网络安全事件数量整体呈上升趋势。2007年发布时间:2021-06-29

CC2007年上半年网络安全工作报告虽然2007年上半年整体安全态势平稳,但各类安全事件数量较之以往均有明显增幅。随着网络用户和网络资源的大量增加,以及各种系统漏洞的大量存在和不断发现,使得网络安全问题变得更加错综复杂。加之网络攻击行为日趋复杂,各种方法相互融合,使得网络安全防御更加困难。根据2007年上半年的监测与分析,预计2007年下半年发生大规模网络安全事件的可能性比较小。WindowsVista系统的日益推广将减少利用微软操作系统漏洞进行蠕虫传播的可能性。然而针对Web浏览器和网络应用的漏洞,尤其是P2P下载软件、即时聊天工具等新型网络应用的安全攻击将会增多。以敲诈勒索、僵尸网络、间谍软件为代表的恶意代码,以及网络仿冒、网址嫁接、网络劫持等在线身份窃取类安全事件将会不断增加,网站被篡改事件数量递增的趋势仍将持续。总之,以获利为主要目的的攻击行为将长期存在,小规模的僵尸网络将成为主流攻击手段持续发展,这些问题会导致网络安全事件数量整体呈上升趋势。2007年发布时间:2021-06-29